[unblock@badfail.info].ETH 勒索病毒分析

这篇文章会详细展示这款ETH病毒的逻辑架构以及一些实现细节,仅供研究使用,千万别把它当成”How to write a extortion virus”。因此引起的后果本人不负责任。 1、入口点以及主线程框架 简单流程:RC4解出API符号表,重建API跳转表———判断是否具有Admin权限———拷贝自身到指定目录,修改启动项———解出后缀符号表,建立检索数据结构———开启线程循环关...

这篇文章会详细展示这款ETH病毒的逻辑架构以及一些实现细节,仅供研究使用,千万别把它当成”How to write a extortion virus”。因此引起的后果本人不负责任。 1、入口点以及主线程框架 简单流程:RC4解出API符号表,重建API跳转表———判断是否具有Admin权限———拷贝自身到指定目录,修改启动项———解出后缀符号表,建立检索数据结构———开启线程循环关...

认识一个标准PE32可执行文件的基本结构,是我们学习二进制安全的第一步。在不增加新的知识和更多PE32格式的基础上,让我们换一个视角,来看看一个hacker是怎么认识这些数据结构的。个人认为hacker的最重要精神其实就是反对教条,对按部就班的教科书式的东西,喜欢折腾。 本文是在《手搓PE32可执行文件》文章的基础上,通过打造更小的PE可执行文件,帮助读者深入理解PE32文件基...

通过前两篇文章的学习以及手动操作,读者应该对PE32可执行文件的基本格式有了一个较为熟悉的认识。那么再加上一点点汇编代码的基础知识,就可以来触摸一下软件保护领域的门槛——给PE32程序加一个简单的壳。 PE格式规范非常复杂和庞大,完整的规范不会比什么《JAVA从入门到精通》这样的书薄。且原始的文档定义偏技术手册,用来入门学习可读性较差。 实际上基于PE格式的安全应用,原理上用到...

特别强调:本文仅仅是一个小白对免杀技术学习研究,切勿利用本文介绍的技术做违法乱纪的事情。本人不承担因此造成的任何后果。 年底邮箱收到一封投毒邮件,附件是个msi。 微步云沙箱跑一下,发现26个杀毒引擎只有一个检测出威胁,行为检测也没有发现啥异常。 唯一的查杀很可能是把 viewer.exe 列为了恶意软件,但就功能和行为来说,目前大多数杀软还是放过这个程序的。 免杀做的这么...

本项目通过手动创建一个简单的exe文件,介绍PE32可执行文件的基本结构。作为入门级别的教程,本文尽可能把需要的前置知识将到最低。其他必要的知识在构建文件的时候讲解。 一、项目目标:手动创建简单的PE.exe程序。 功能:弹出一个如下图的对话框(图) 二、基础知识 在开始正式创建PE文件之前,默认操作者掌握以下概念(不懂的,可以自行学习,不难): 懂得二进制、十进制、十六...

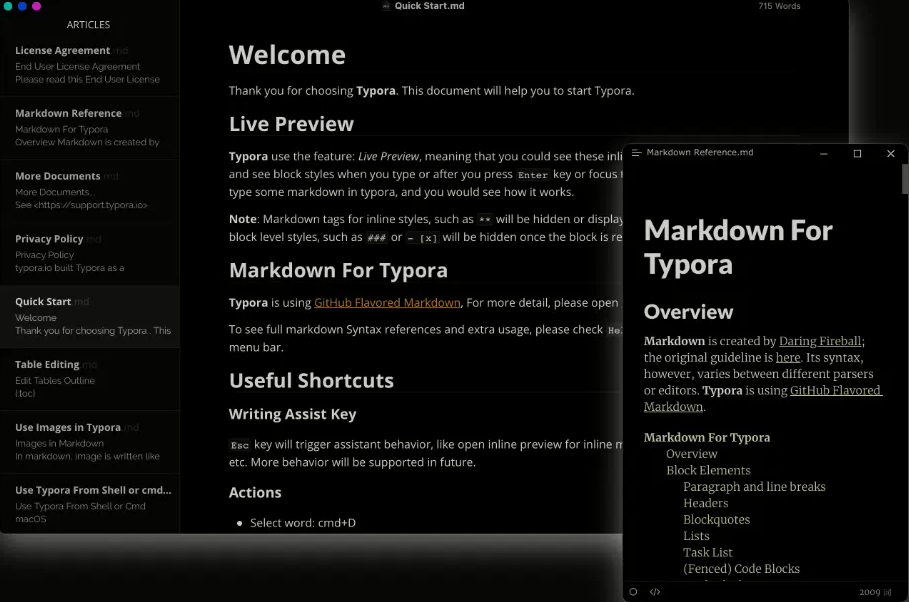

一、起因 一直比较喜欢Typora的简洁与美观(尝试过用 vscode 搭配插件编辑 markdown 文件,体验还是要差一些的),突然发现自己windows机器上很久前安装的typora不让用了,提示: 幸好原始安装文件还在,对比一下版本,原始安装文件是 0.9.93 版本,而不让用的是 0.10.11。 在我的 ubuntu22.04 机器上安装有 1.7.4 版本,win10上安装了...

一、典型cpu结构和指令 1、典型的32位cpu寄存器: EAX 0x0 ECX 0x0 ; 循环计数寄存器,用于 loop 指令 EDX 0x0 EBX 0x0 ESP 0xFF ; 栈顶指针 EBP 0x0 ; 基址寄存器,用于函数的参数定位的不变基准地址 ES...